内网渗透之隐藏通信隧道技术 网络信息技术研发及服务分析

随着网络安全威胁日益复杂化,内网渗透攻击手段不断升级,其中隐藏通信隧道技术成为攻击者绕过安全检测的重要工具。本文将从技术原理、实现方式和防护策略三个维度,探讨隐藏通信隧道技术在内网渗透中的应用,并分析相关网络信息技术研发及服务的发展趋势。

一、隐藏通信隧道技术概述

隐藏通信隧道技术是指在内网环境中,通过伪装正常网络流量或利用合法协议通道,建立隐蔽的数据传输路径。这种技术能够有效规避传统防火墙、入侵检测系统等安全设备的监控,为攻击者提供持久化的内网访问能力。

常见的隧道技术包括:DNS隧道、HTTP/HTTPS隧道、ICMP隧道、SSH隧道等。攻击者通过这些技术将恶意流量隐藏在正常业务流量中,实现命令控制、数据窃取等恶意行为。

二、主要隧道技术实现方式

1. DNS隧道技术

利用DNS查询和响应报文承载数据,通过频发DNS请求建立双向通信通道。由于DNS协议在企业网络中通常不受严格限制,这种技术具有很高的隐蔽性。

2. HTTP/HTTPS隧道

通过正常的Web请求封装恶意流量,利用代理或Web服务器作为中转节点。HTTPS隧道因其加密特性更难以被检测,已成为主流的隐藏通信方式。

3. ICMP隧道

利用ICMP协议的数据字段承载传输数据,由于ICMP报文常用于网络诊断,往往被安全设备放行。

4. SSH隧道

通过建立加密的SSH连接,在合法远程管理的外衣下实现数据窃取和横向移动。

三、防护策略与技术研发

面对日益隐蔽的隧道攻击,网络安全研发需要从多个层面加强防护:

1. 流量分析技术

研发基于机器学习的异常流量检测系统,通过对网络流量进行深度包检测和行为分析,识别隐蔽隧道特征。

2. 协议合规性检查

建立严格的协议使用规范,对DNS、HTTP等协议的异常使用模式进行监控和阻断。

3. 零信任架构

实施最小权限原则,通过微隔离技术限制横向移动,即使攻击者建立隧道也难以获取关键资产。

4. 威胁狩猎服务

提供专业的威胁狩猎服务,通过主动探测和取证分析,发现环境中已存在的隐蔽通道。

四、技术服务发展趋势

当前网络信息安全服务正朝着智能化、自动化的方向发展:

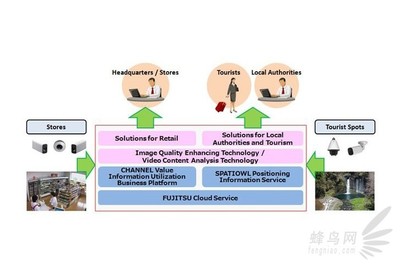

1. 智能检测平台

集成多种检测引擎的统一安全管理平台,能够实时发现和响应隐蔽隧道攻击。

2. 云原生安全

随着企业上云进程加速,云环境下的隐藏通信检测成为新的研发重点。

3. 安全运营服务

提供7×24小时的安全监控和应急响应服务,帮助企业建立持续的安全防护能力。

4. 红蓝对抗演练

通过模拟攻击测试企业防御体系,发现潜在的安全隐患并加以改进。

结语

隐藏通信隧道技术是内网渗透中的重要环节,对其深入理解和有效防护至关重要。网络安全研发机构和技术服务提供商需要持续创新,开发更先进的检测和防护手段,同时帮助企业建立纵深防御体系,共同应对日益复杂的网络威胁环境。只有通过技术研发与服务创新的双轮驱动,才能在内网安全防护中占据主动地位。

如若转载,请注明出处:http://www.hualongwudao.com/product/42.html

更新时间:2026-06-03 11:19:45